“Nel 2025, l’Italia è stata oggetto di quasi un attacco grave su dieci nel mondo, a fronte di un peso economico globale del Paese di appena il 2%. Non è soltanto un tema di quantità di attacchi: il vero problema è nella capacità delle organizzazioni di rimanere in piedi – o di tornare operative in fretta – dopo un incidente”, sostiene Andrea Stecconi, Ceo di Execus, azienda di soluzioni digitali quotata su Euronext Growth Milano.

Manifattura, tecnologia e sanità i settori più esposti

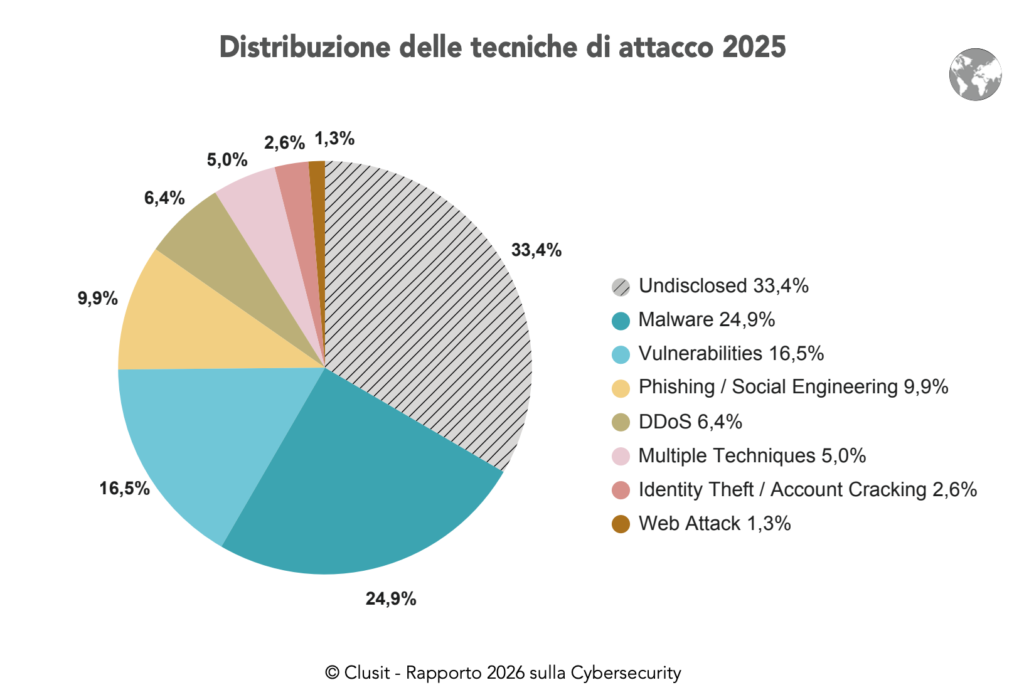

Secondo il Rapporto 2026 dell’Associazione per la Sicurezza informatica (Clusit), il 9,6% degli attacchi cyber gravi a livello mondiale nel 2025 ha colpito aziende e infrastrutture italiane, per un totale di 507 casi contro i 357 dell’anno precedente (+42%). L’Agenzia per la Cybersicurezza nazionale (Csirt) conferma la pressione: a gennaio 2026 sono emersi 225 eventi cyber (+42% rispetto a dicembre 2025), con 39 incidenti a impatto confermato, colpendo soprattutto i settori manifatturiero (19%), tecnologico (16%) e sanità (12%).

Soltanto il 15% delle Pmi italiane è attrezzato

“La spesa per la cybersecurity corre, ma la maturità di governance e processi non tiene il passo” spiega Stecconi. “A livello globale il budget per la sicurezza informatica ha raggiunto i 213 miliardi di dollari nel 2025, con una crescita superiore al 12% e una proiezione verso quota 240 miliardi nel 2026. In Italia il mercato della cybersecurity è salito a 2,78 miliardi di euro (+12% anno su anno), con sette grandi imprese su dieci pronte a incrementare ulteriormente il budget nel 2026. Tuttavia, l’aumento degli investimenti in cybersecurity non si traduce automaticamente in una reale capacità di sicurezza: i dati ci dicono che solo il 2% delle aziende ha implementato un modello di cyber-resilience esteso a tutta l’organizzazione, mentre la maggior parte continua a operare con sistemi di sicurezza frammentati. Il Cyber Index Pmi rileva che solo il 15% delle Pmi italiane adotta un approccio strutturato alla cybersecurity, mentre il 56% mostra livelli di consapevolezza ancora bassi o molto limitati”.

Dai firewall alle soluzioni integrate

“Il paradosso è che molte organizzazioni dispongono già di firewall, sistemi di protezione e soluzioni di backup, ma non hanno una visione completa del proprio livello di resilienza”, prosegue Stecconi. “Secondo il World Economic Forum, il 54% delle grandi organizzazioni considera proprio la complessità delle infrastrutture digitali e delle supply chain uno dei principali ostacoli alla cyber-resilience, mentre il 90% non ha ancora un livello di maturità sufficiente per contrastare le minacce più avanzate. Pertanto, più un’azienda è interconnessa, più è esposta e più fatica a proteggersi in modo coerente. Ma questa complessità non incide solo sulla prevenzione degli attacchi, influisce soprattutto sulla capacità di ripartire quando un incidente si verifica”.

“Il Paese fa pochissimi investimenti in sicurezza e i dati sugli attacchi ne sono la diretta conseguenza”, osserva Gabriele Faggioli, Presidente del Comitato Scientifico di Clusit. “Lo dimostrano i dati dell’Osservatorio Cybersecurity & Data Protection del Politecnico di Milano: nel 2025 il mercato della cybersecurity in Italia ha raggiunto i 2,78 miliardi di euro, pari allo 0,13-0,14% del PIL: i paesi del G7 comparabili investono mediamente circa lo 0,3%, il doppio. Ogni anno noi rimaniamo indietro di due terzi rispetto a quello che dovremmo investire“.

Il caso CrowdStrike e i costi del downtime

Il caso CrowdStrike del luglio 2024 è emblematico: un aggiornamento difettoso ha bloccato circa 8,5 milioni di sistemi Windows nel mondo, paralizzando compagnie aeree, banche e ospedali. La causa tecnica è stata individuata rapidamente, ma il ripristino completo ha richiesto giorni e le perdite dirette per le aziende Fortune 500 sono state stimate in 5,4 miliardi di dollari, con coperture assicurative ampiamente inferiori all’esposizione reale. La domanda chiave non è più se si verrà colpiti, ma quanto tempo servirà per tornare operativi. Secondo Statista, il downtime medio delle aziende statunitensi dopo un attacco ransomware è di 24 giorni, con un costo medio per organizzazione che supera 1,8 milioni di dollari tra fermo, perdita di produttività e attività di recovery. Se si guarda alle violazioni di dati in generale, il costo medio globale supera i 4 milioni di dollari a incidente.

“In Italia, dove il tessuto produttivo è fortemente composto da Pmi manifatturiere e supply chain integrate, un fermo di alcuni giorni può significare la perdita di contratti chiave, penali per ritardi e danni reputazionali difficili da recuperare. Non sorprende quindi che molti risk manager stiano iniziando a ragionare in termini di “minuti di fermo accettabile” più che di “perimetro da difendere”, spostando il focus sulla capacità di continuità delle operations anche in presenza di sistemi degradati”, sostiene Stecconi.

La spinta dell’Europa

Le normative europee Nis2 e Dora stanno spostando l’asticella: non basta dichiarare di avere misure di sicurezza, occorre dimostrare capacità di resilienza operativa, risposta agli incidenti e coordinamento lungo tutta la filiera. Nis2 amplia il perimetro dei soggetti essenziali e importanti, prevedendo responsabilità dirette per i vertici aziendali su gestione del rischio, formazione e incident reporting. Dora, nel settore finanziario, chiede test regolari di resilienza operativa digitale, simulazioni di crisi e piani di comunicazione verso clienti e autorità. Per molte realtà italiane, soprattutto nel manifatturiero e nei servizi locali, questo implica un cambio di paradigma: la cybersecurity non può più essere un tema IT, ma diventa governance, risk management e cultura aziendale. Come ha sintetizzato Anna Vaccarelli del Comitato Direttivo Clusit, “chi siede nei board non può più limitarsi a chiedere se l’azienda è sicura: deve chiedere quanto velocemente può rialzarsi dopo un attacco”.

Dalla difesa alla cyber-resilience: i passi da fare

La maturità della cybersecurity oggi si misura sulla capacità di ridurre i tempi di ripartenza e mantenere la continuità operativa anche sotto attacco. In questo quadro, le priorità individuate dagli operatori sono le seguenti:

- Passare dal “catalogo di soluzioni” a un modello integrato di cyber-resilience, con processi chiari di risposta, ruoli definiti e scenari di crisi provati periodicamente

- Coinvolgere attivamente il top management, collegando il rischio cyber ai Kpi di business, dai tempi di consegna alla reputazione sul mercato

- Estendere la sicurezza alla supply chain: fornitori, partner logistici, terzisti, spesso l’anello più debole, soprattutto in ecosistemi come mobilità e logistica che il Rapporto Clusit segnala tra i più esposti

- Investire su formazione continua e simulazioni: phishing, ransomware e furto di credenziali restano vettori primari, ma la differenza la fa il comportamento delle persone nei primi minuti dell’incidente.

In un’Italia che concentra quasi il 10% degli attacchi gravi mondiali ma inizia a mostrare segnali di maturazione, la vera linea di demarcazione non è più tra chi viene colpito e chi no, bensì tra chi riesce a tornare operativo in poche ore e chi rimane fermo per settimane. La cyber-resilience andrà misurata in tempi di ripartenza e non in pagine di policy.

- Informati ma diffidenti: gli italiani e il paradosso dell’informazione digitale

- Il Sole 24 Ore lancia i podcast di finanza comportamentale

- Educazione finanziaria protagonista al Salone del Risparmio 2026

- Jakfly: un cavaliere senza macchia tra gli squali della finanza

- Prodotti e nomine di aprile: spunta il nuovo fondo di investimento dedicato alle pmi italiane